WannaCry的启示(二):整合式自动化网络保安 阻挡工业化黑客威胁

日期 : 2017年7月19日

机构 : 思科系统(香港)有限公司

作者 : 思科香港、澳门及台湾区技术总监伍伟强

WannaCry事件肆虐全球,令业界更关注网络保安问题,亦说明黑客活动已变得工业化。 WannaCry程式介面具备多国语言,更配备客户服务通讯工具,黑客欢迎受害者随时联系,可见黑客再不是闭门作业,而是变得更高调。现时我们在互联网的潜藏世界Dark Web发现各种恶意软件及服务出售,更可雇用黑客发动针对性攻击。黑客工业拥有完善的生态系统,有软件程式员负责编写恶意软件,另有网页程式员负责设立虚假网站。这「行业」之所以蓬勃起来,全因现时任何资料都有其价值。除了银行帐户,手机资讯、社交媒体帐户甚至医疗纪录在黑客市场内均有价有市。所有能够储存资料的装置,例如个人电脑,甚至办公室印表机,均会成为黑客攻击的目标。

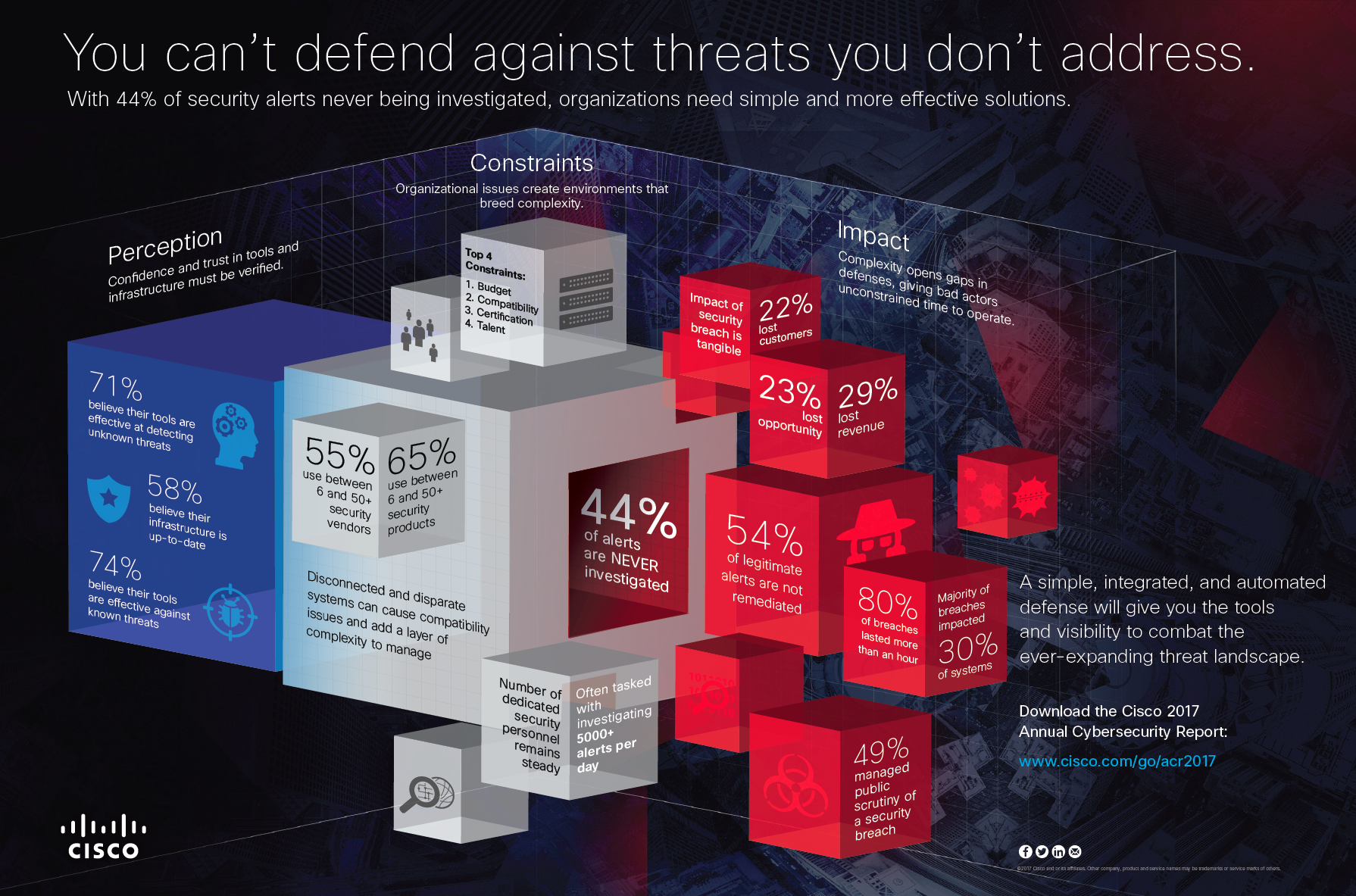

可是,企业现时还是处于被动状态。 《2017年度思科网络保安报告》指出,有65%的企业使用高达6至50多种不同的保安产品,但仍只可以应付56%的保安警报,其余接近一半的警报则从未被处理。原来这些方案之间无法互相沟通,缺乏自动化,令保安人员需要花费很多时间、精力、人手处理问题。黑客就是看准这些漏洞,大肆入侵企业网络,然而业界现时平均仍然需要100天才能发现网络里的威胁。尽管现时有保安系统已把威胁侦测时间(Time-to-detection,TTD)降低至数小时,但仍意味着在现时层出不穷的攻击下,恶意软件仍然有机会入侵网络。

(图片来源:思科香港)

这类网络攻击除了导致金钱上的损失,还有可能影响生活。英国国家医疗服务(National Health Services,NHS)遭WannaCry勒索软件攻击,令数以千个非紧急预约要被取消,多架救护车需转介至其他医院。如果黑客目标是与我们生活息息相关的物联网系统,后果则不堪切想。事实上我们已看到黑客攻击美国三藩市铁路系统及乌克兰电网等案例,这些决不会只是安装防火墙就能解决的问题。总的来说,网络攻防战一定会持续下去,所有商业及公共机构必须由被动转为主动,采用整合及自动化的网保安架构,配合网络保安情报系统,并从攻击周期前、中、后阶段,反思其保安系统的成效。