引言

勒索软件是一种恶意软件。电脑罪犯会利用这种软件把受感染电脑装置内的档案锁上。这些被锁的档案就好像人质一样,受害人如要取回这些资料,便需按照勒索软件的指示缴付「赎金」,才可把档案解锁。

有效预防勒索软件的保安贴士

- 定期把重要资料备份和不要把备份资料连接电脑

- 为使用中的作业系统及软件安装最新的修补程式

- 更新抗恶意程式码软件及识别码至最新版本

- 定期全面扫描电脑,以侦测及防预恶意软件攻击

- 不要开启可疑的电邮及即时短讯,或当中的附件和超连结

- 不要浏览可疑网站,亦不要从可疑网站下载任何档案

受勒索软件感染的原因和影响

受感染的原因

- 开启可疑电邮或当中的附件及超连结

- 浏览包含恶意程式的网站

- 下载及安装包含勒索软件的软件或流动应用程式

受感染的影响

- 受感染的电脑装置及该电脑所接驳的其他储存装置内的档案会被锁上。除非已适时进行备份,否则可能会损失这些数据。

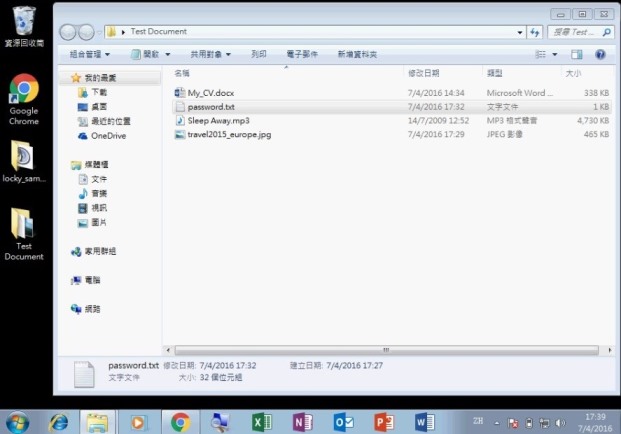

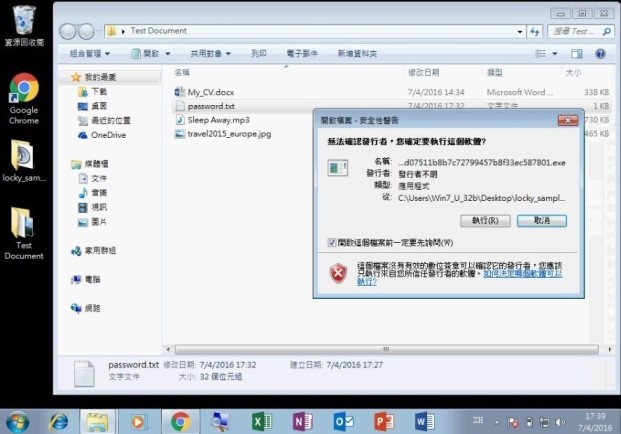

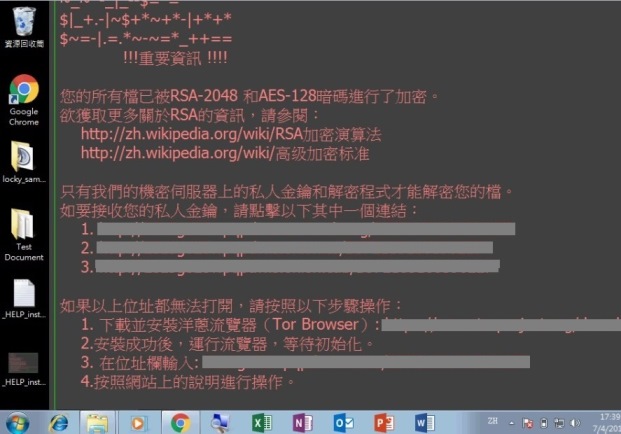

电脑装置受勒索软件感染的萤幕截图

以下的萤幕截图显示电脑受某种勒索软件感染的过程。不同的勒索软件会有不同的感染模式。

电脑受某种勒索软件感染的七个过程

-

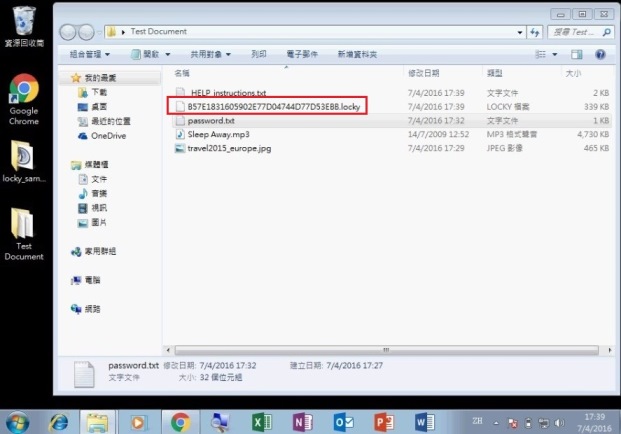

第1步:电脑在未受勒索软件感染前的档案(有已知副档名)

-

第2步:用户开启包含勒索软件的程式

-

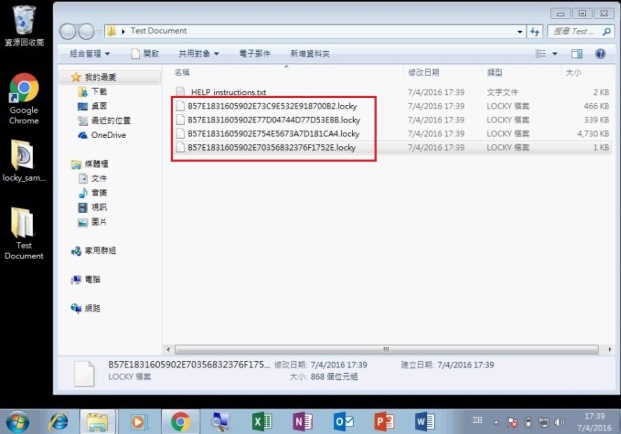

第3步:勒索软件开始把电脑装置内的档案加密

-

第4步:所有文件、相片和媒体档案被勒索软件加密

-

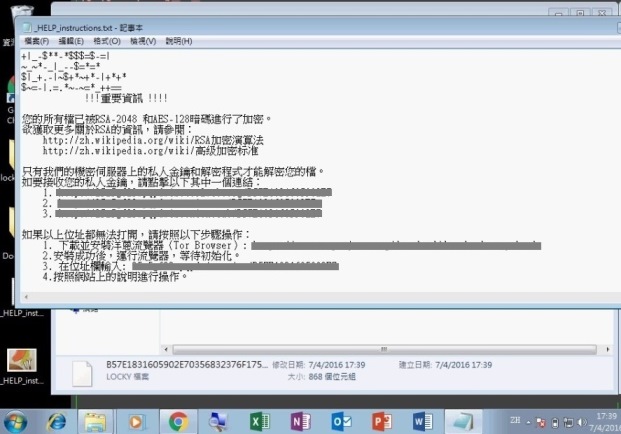

第5步:勒索软件建立文字档,通知用户档案已被加密

-

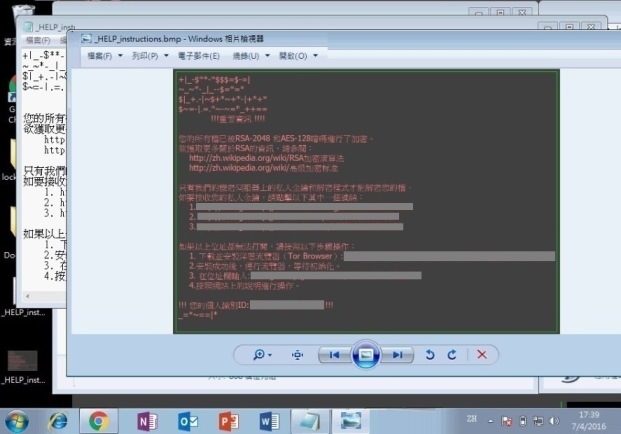

第6步:勒索软件并建立图形档案,通知用户档案已被加密

-

第7步:最后桌面背景图象被更换

预防措施

预防措施

- 定期把重要资料备份和不要把备份资料连接电脑

- 为使用中的作业系统及软件安装最新的修补程式

- 于所有系统及服务应用最少特权原则

- 更新抗恶意程式码软件及识别码至最新版本

- 启用防火墙保护

- 定期全面扫描电脑,以侦测及防预恶意软件攻击

- 停止或限制使用电脑系统内所有不必要的服务及功能,例如远端桌面服务 (RDP)

- 封锁 SMB 通讯埠 ( TCP 139 和 445 通讯埠 ) 以阻挡互联网接达;

- 关闭 Microsoft Word 、 Excel 或其他办公室软件内的预设巨集功能

- 不要开启可疑的电邮及即时短讯,或当中的附件和超连结

- 不要浏览可疑网站,亦不要从可疑网站下载任何档案

- 只安装来源可靠的软件和流动应用程式,如有可疑的权限要求,切勿安装

- 对于受恶意软件感染风险较高的业务运作,例如处理客户查询电邮,应安排一部没有网路磁碟机及只限接驳至内部网络的专用电脑,以尽量减低受感染的风险,而负责的员工亦要提高警觉,提防潜在的感染。

抗恶意程式码保安软件

受到感染后应如何处理?

- 切断受感染电脑的网络连线,以免影响网络磁碟机及其他电脑

- 关上电脑的电源,防止勒索软件把电脑内更多档案加密

- 记下你在发现有关事件前曾经进行的电脑操作,例如使用过的程式和档案、开启过的电邮及浏览过的网站

- 向香港警务处举报有关科技罪行

- 从备份复原数据至未受感染的电脑装置

修复加密档案的参考工具

影片

资讯图表

延伸阅读及其他资源

- 网络安全资讯站 - 学习天地 提防遭受恶意软件感染

- 网络安全资讯站 专家的话 - 一封电邮令旅行相、BB相全部「被加密」?

- 香港网络安全事故协调中心 - 齐抗勒索软件

- 香港网络安全事故协调中心 - 保安博录 提防加密勒索软件

- 香港警务处 - 守网者 - 勒索软件

- 资讯安全网 - 防范恶意软件

- 资讯安全网 - 恶意软件

- SingCERT - Protect Your Systems and Data From Ransomware Attacks (只有英文版)

- 「拒绝勒索软件(No More Ransom)计划」

- US-CERT - DarkSide Ransomware: Best Practices for Preventing Business Disruption from Ransomware Attacks (只有英文版)

免责声明:用户亦应留意网络安全资讯站中的重要事项。在下载及使用保安软件或工具前,请细阅相关的用户协议和私隐政策。